職務要約

大学院卒業後、株式会社BREXA Technologyにネットワークエンジニアとして入社。主に大手通信キャリアやMVNO事業者向けのネットワーク構築・運用業務に従事。VPNサービス構築プロジェクトでは、Cisco ASRシリーズ等を用い、OSPFやBGP、MPLS等のプロトコルを駆使した設計書に基づくコンフィグ作成、DCでの物理作業、新規機器の導入検証まで幅広く担当しました。また、ISP向けプロジェクトではAnsibleを用いた自動化業務にも携わっています。技術習得に意欲的であり、検証手順書の作成やメンバーへの助言など、チーム全体の効率化にも貢献してまいりました。

活かせる経験・知識・技術

🏗️ エンタープライズネットワーク基盤

- 大規模ネットワーク向けの機器(Cisco ASR9000シリーズ、Juniper MXシリーズ)を活用したネットワーク基盤の構築

- 高可用性・冗長性を考慮したネットワークアーキテクチャの実装経験

🔧 物理・論理インフラ統合構築

- データセンターでの物理構築(ケーブリング、ラインカード搭載、SFP実装)から論理設定までの一貫した構築経験

- 冗長化技術(LACP等)の実装

🌐 マルチベンダー環境での統合構築

- 複数のベンダー機器が組み合わさった環境構築、相互接続性確認

📝 運用プロセス標準化・ドキュメント整備

- ASR9010、Arista 7280SRの初期構築手順書の作成と標準化

- 正常性確認手順の体系化

技術スタック

ネットワーク機器 (実務経験: 3.5年)

プロトコル・技術

OS・ツール

プロジェクト実績

VPNサービス構築

2022年5月 〜 現在- 構築する装置のNW概略図作成

- 回線サービスごとの設計書に基づいたコンフィグ作成、設定

- 構築後ネットワーク網への接続確認、ping/tracerouteでの経路確認、SNMP Trap、RADIUS認証確認

- データセンターでのASR9010へのケーブル接続作業、ラインカードやSFPなどのパッケージの初期不良対応

- 通建会社への遠隔指示

- 帯域保証回線のLACP設定や冗長性確認

- 新規NW機器やパッケージ導入時の事前検証、初期コンフィグやパッケージ確認コマンドのドキュメント作成

- EoL機器のコンフィグ削除、不要ケーブル抜去や電源断

- 1年目: LACPの動作確認、データセンターでのパッケージ増設、不要装置の電源断

- 2年目: コンフィグ設定作業に参加、ASRシリーズの新規パッケージの検証

- 3年目: 設計書を基にASRシリーズ、Fx1のコンフィグ作成と設定、専用線クライアントの構築を担当、通建会社への指示

- 自主的な取り組み: 専用線クライアントのNW構築、ASRシリーズの検証や筐体の初期状態の確認手順書作成、他メンバーのコンフィグ作成時の助言

MVNO事業者向け新規基盤構築プロジェクト

2023年3月 〜 現在 最も苦労したプロジェクト- 構築する装置のNW概略図作成

- 設計書に基づいたコンフィグ設定

- 開発担当者からの依頼による追加コンフィグ設定、データセンターでのパッケージ増設

- 構築後のステータス確認、経路確認

📋 力を入れたプロジェクト概要

N社とD社のネットワークの相互接続点(POI)をeBGPで接続する前準備のため、D社のネットワーク内で使用するMX10008とArista 7280CRを各装置を2台ずつeBGP接続。その後開発部門よりMX10008のAS番号と、両装置でlocal-preferenceの変更依頼を受け修正configを元に検証と設定の変更を実施。

⚠️ 課題

ASを変更するにあたってeBGP接続に古いASを含む設定をしているため、設定を削除し一度通信を切断して新しいASに変えて設定をする必要がありました。MX10008には他にユーザー収容があるVRFがあるので、ユーザーに影響が出ないように設定を修正する必要がありました。

💡 工夫点

- 検証環境にて、想定外のeBGP断が発生しないか、設定の変更後は想定されている経路設定になっているかテストを実施

- 手順書作成時には設定を投入する前後の確認の際、コマンドだけではなく想定される出力結果も記載し、商用の環境でも検証通りになることを確認しながら作業を実施

✅ 結果

他のユーザーに影響を与えることなく設定の変更を完了し、予定通りPOIの接続工事を実施できました。また検証環境にて当初予定していた手順では、eBGP断中に保守部門へtrapを出し続けてしまうことが判明したため、不要なtrap送出が減るように手順を見直すことができました。

- Arista 7280SRの検証や筐体の初期状態の確認手順書作成

インターネットサービスプロバイダ事業

2024年4月 〜 2024年6月- 契約/解約時に、手順書を基にユーザーアドレスのプレフィックスリストとACL設定/設定削除、データセンターでのケーブル接続/抜去

- 手順書を基にAnsibleを使ったトラフィック測定サーバーとトラフィック集計サーバーへのデータ同期

学歴・資格

🎓 学歴

💼 職歴

📜 資格・免許

AWS認定資格 (11資格取得)

その他の資格

🚀 通常業務以外の活動

AWS資格取得への取り組み

業務範囲を広げられるようAWSの学習にも積極的に取り組み、理解を深めることができるよう資格取得をしています。現在はAIサービスの需要拡大に対応すべく、最新のAIサービスや機械学習の知識を習得するのを目的に、Beta版のAP1-C01の取得に向けて学習しています。この学習意欲を今後も持ち続け、新しいAWSサービスや他のクラウドプロバイダーの知識習得に励み、今後はこちらのwebページのようにハンズオンでの学習を中心に進めてまいります。

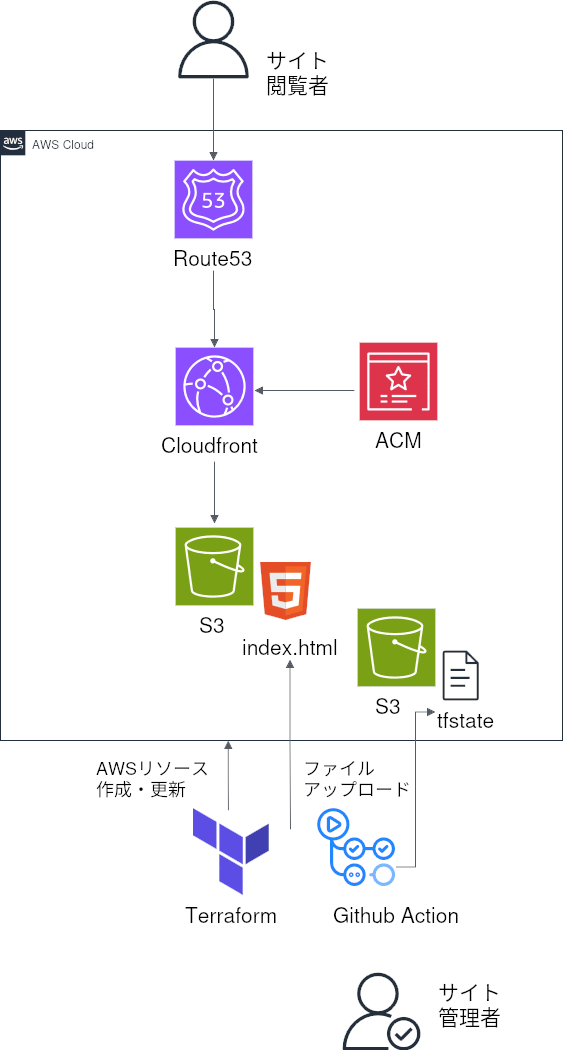

🏗️ このページのAWS構成図

💻 このページで使用したコード

💻 GitHub: https://github.com/takahiro1226/myprofile_site

システム概要

このサイトはAWSのマネージドサービスを活用し、静的ウェブサイトホスティング環境を構築しました。インフラのコード化(IaC)とCI/CDパイプラインにより、効率的にデプロイを行っています。

📡 フロントエンド配信

Route 53: DNSサービスとして独自ドメインを管理し、CloudFrontへのトラフィックをルーティングします。

CloudFront,ACM ACMで発行したSSL/TLS証明書を使用し、HTTPS通信をしています。

💾 コンテンツ管理

S3 (メインバケット): HTMLファイル、CSS、画像などの静的コンテンツを格納し、CloudFront経由で配信します。

S3 (Terraformステートバケット): Terraformの状態ファイル(tfstate)を安全に保管し、インフラの現在の状態を管理します。チーム開発時のステート管理にも対応しています。

どちらのバケットもバージョニングを有効にし、復旧を可能にしています。ライフサイクルポリシーはメインバケットが30日、Terraformステートバケットが90日にしています。

🚀 CI/CDパイプライン

GitHub Actions: GitHub Actions: mainブランチへのマージ時に、HTMLファイルを自動的にS3へアップロードします。マージ後のデプロイ作業を自動化し、手動でのAWS操作を不要にしています。

Terraform: インフラリソース(S3、CloudFront、Route 53)をコードで定義・管理します。変更履歴も追跡可能です。

お問い合わせ

お問い合わせは、以下よりご連絡ください。

📧 メールアドレス: takahiroito0520@gmail.com

💻 GitHub: @takahiro1226